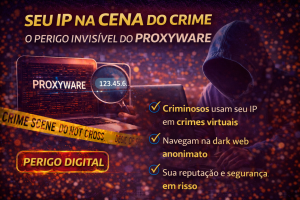

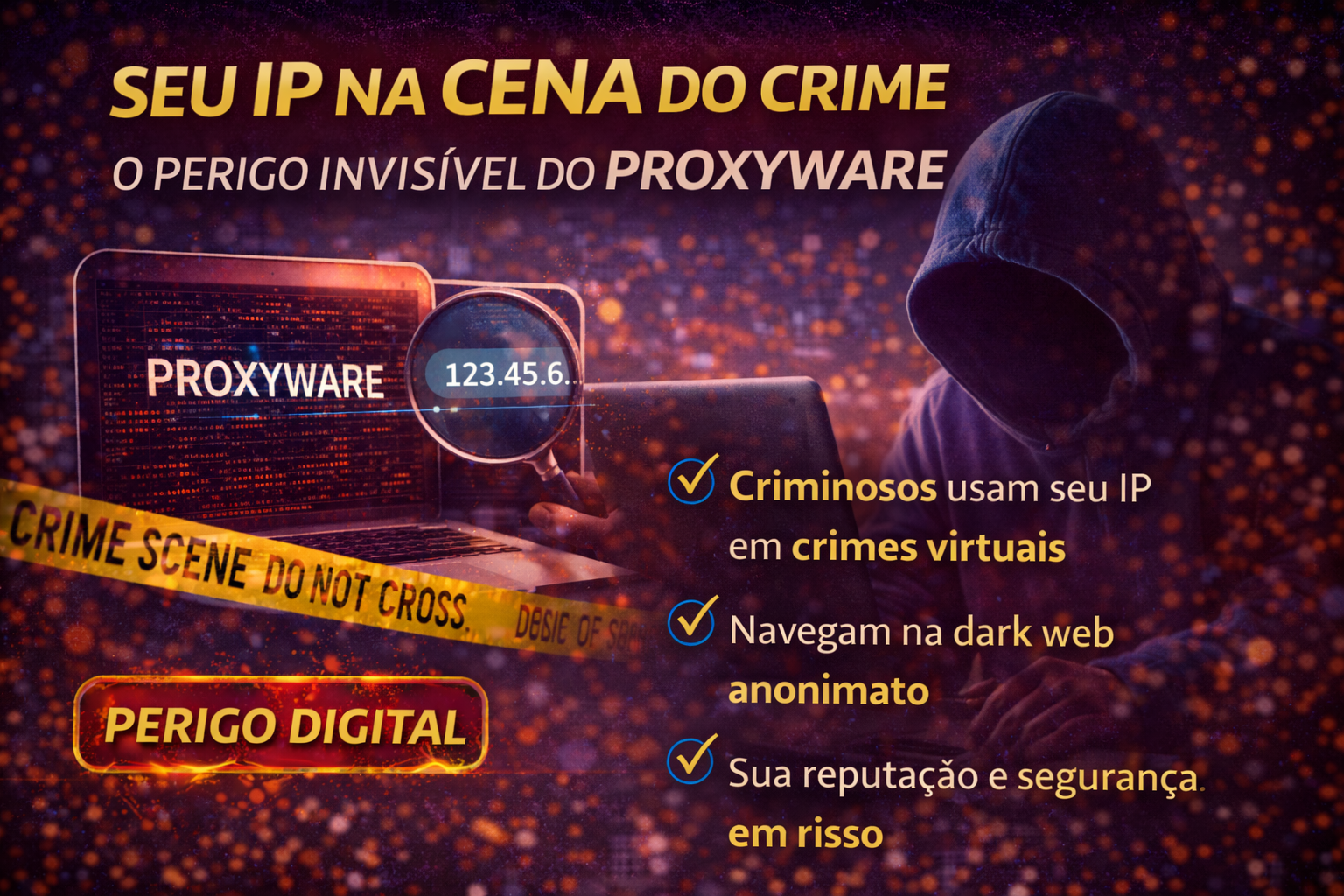

Imagine abrir a porta de casa e se deparar com autoridades investigando um ataque cibernético que, supostamente, partiu do seu endereço IP. Embora você nunca tenha participado de qualquer atividade ilegal, registros digitais apontam para sua conexão. Esse cenário, que parece roteiro de filme, pode acontecer por causa do proxyware, um tipo de malware silencioso que transforma sua internet em instrumento para crimes virtuais.

Diferentemente de vírus tradicionais, que deixam o computador lento ou exibem comportamentos estranhos, o proxyware age com discrição. Ele se instala no sistema e redireciona o tráfego por meio do seu IP residencial, permitindo que criminosos operem sob uma identidade digital legítima. Consequentemente, o responsável real permanece oculto, enquanto a vítima assume o risco jurídico e reputacional.

O Que é Proxyware e Como Ele Funciona

O proxyware é um software malicioso que conecta seu dispositivo a uma botnet, ou seja, uma rede de máquinas infectadas controladas remotamente. A partir disso, seu computador passa a atuar como um servidor proxy residencial, redirecionando tráfego de terceiros.

Enquanto você navega normalmente, hackers utilizam sua conexão para realizar ações ilegais. Além disso, como o tráfego parece legítimo, sistemas antifraude não identificam facilmente a ameaça.

📊 Diferença Entre Proxyware e Outros Malwares

| Tipo de Malware | Principal Objetivo | Impacto Visível |

|---|---|---|

| Ransomware | Sequestro de dados | Arquivos bloqueados |

| Spyware | Espionagem de informações | Uso oculto |

| Trojan | Porta de entrada para ataques | Variável |

| Proxyware | Uso do IP para crimes | Internet lenta e bloqueios |

Portanto, embora menos chamativo que um ransomware, o proxyware pode ser igualmente perigoso.

Por Que o Proxyware é Tão Perigoso?

O perigo invisível está no uso indevido da sua identidade digital. Seu endereço IP funciona como uma placa de veículo na internet. Assim, qualquer atividade realizada por meio dele pode ser rastreada até você.

Além disso, criminosos vendem acesso a IPs residenciais no mercado clandestino. Esse comércio alimenta fraudes financeiras, ataques de DDoS (Negação de Serviço Distribuído) e acessos à dark web.

Principais Crimes Associados ao Proxyware

Hackers não invadem dispositivos sem propósito. Pelo contrário, eles buscam vantagens estratégicas.

📊 Atividades Comuns Realizadas via Proxyware

| Atividade | Objetivo do Criminoso |

|---|---|

| Ataques DDoS | Derrubar sites e servidores |

| Teste de cartões roubados | Fraude financeira |

| Criação de contas falsas | Enganar sistemas antifraude |

| Navegação na dark web | Anonimato total |

Consequentemente, sua conexão pode ser usada para causar prejuízos milionários.

Como o Proxyware Se Espalha

Geralmente, a infecção ocorre por meio de downloads falsos, cracks de software ou páginas clonadas. Um exemplo comum envolve sites falsificados de programas populares.

Além disso, anúncios maliciosos e e-mails de phishing também distribuem esse tipo de ameaça. Portanto, qualquer descuido pode abrir a porta para a infecção.

Sintomas de Que Seu IP Está Sendo Usado

Embora o proxyware seja furtivo, alguns sinais podem indicar atividade suspeita.

- Internet lenta sem explicação aparente

- Ventoinhas do computador funcionando acima do normal

- Bloqueio de acesso a determinados sites

- Alertas de comportamento incomum do provedor

📊 Principais Indicadores de Infecção

| Sintoma | Possível Causa |

|---|---|

| Lentidão repentina | Uso excessivo de banda |

| Processador ativo em repouso | Processos ocultos |

| Bloqueio de IP | Atividade maliciosa detectada |

| Notificação do provedor | Tráfego suspeito |

Assim, monitorar o desempenho da rede pode ser essencial para detectar irregularidades.

Impactos Jurídicos e Reputacionais

Mesmo que a vítima não tenha consciência da atividade, investigações digitais partem do IP envolvido. Consequentemente, o nome do usuário pode ser vinculado a crimes virtuais.

Embora análises forenses possam comprovar a infecção, o transtorno emocional e legal pode ser significativo.

Como Descobrir se Você Foi Infectado

Primeiramente, verifique o Gerenciador de Tarefas em busca de processos desconhecidos. Em seguida, utilize ferramentas de antimalware atualizadas para escanear o sistema.

Além disso, analise o consumo de dados no roteador. Caso haja tráfego elevado fora dos horários habituais, pode haver algo errado.

Como Se Proteger do Proxyware

A prevenção continua sendo a melhor estratégia.

- Instale softwares apenas de fontes oficiais

- Utilize antivírus confiável

- Atualize sistema operacional regularmente

- Evite clicar em links desconhecidos

- Ative firewall no roteador

Portanto, boas práticas de segurança reduzem significativamente o risco.

A Relação Entre Proxyware e Botnets

Uma vez infectado, o dispositivo passa a integrar uma rede maior. Essa rede é controlada por um “bot mestre”, que coordena as ações.

Embora o usuário continue usando o computador normalmente, parte da capacidade da máquina pode ser explorada remotamente.

O Papel do IP Residencial no Mercado Clandestino

IPs residenciais são valiosos porque parecem legítimos. Sistemas de segurança confiam mais nesse tipo de endereço do que em IPs de data centers.

Consequentemente, hackers preferem utilizar conexões domésticas para mascarar fraudes.

Por Que o Proxyware é Difícil de Detectar

Ao contrário de malwares destrutivos, o proxyware não precisa causar danos imediatos. Ele apenas redireciona tráfego.

Além disso, como o consumo de recursos é moderado, muitos usuários não percebem alterações significativas.

O Que Fazer em Caso de Suspeita

Se houver indícios de infecção:

- Desconecte o computador da internet

- Execute varredura completa com antimalware

- Reinicie o roteador

- Altere senhas importantes

- Contate seu provedor de internet

Consequentemente, essas ações ajudam a interromper o uso indevido do IP.

Proxyware vs. VPN: Entenda a Diferença

Muitos confundem proxyware com VPN, mas são conceitos opostos.

- VPN legítima protege sua identidade

- Proxyware malicioso explora sua identidade

Enquanto a VPN é controlada pelo usuário, o proxyware opera sem consentimento.

Segurança Digital é Responsabilidade Contínua

A ameaça invisível do proxyware mostra que segurança não envolve apenas proteger arquivos, mas também preservar sua identidade digital.

Além disso, a conscientização sobre riscos tecnológicos reduz a exposição a golpes sofisticados.

O proxyware pode não criptografar seus dados nem exibir mensagens de resgate, porém ele compromete algo igualmente sensível: sua reputação digital. Ao permitir que criminosos utilizem seu IP para atividades ilícitas, esse malware transforma vítimas inocentes em suspeitos involuntários.

Portanto, manter boas práticas de segurança, monitorar sua rede e utilizar ferramentas confiáveis não é apenas recomendável — é essencial para evitar que sua internet seja usada como fachada para crimes virtuais.